GitGuardian最新年報揭露:AI時代,企業資料外洩正以前所未有的速度失控這週,一份數字讓整個安全圈沉默了。 GitGuardian最新報告顯示,光是GitHub平台就洩漏了2,865萬個金鑰,而AI的普及正在加劇這一風險。 2865萬!這不是洩漏的用戶數,不是洩漏的檔案數——而是可以直接登入系統、讀取資料庫、呼叫API的活躍密鑰數量。

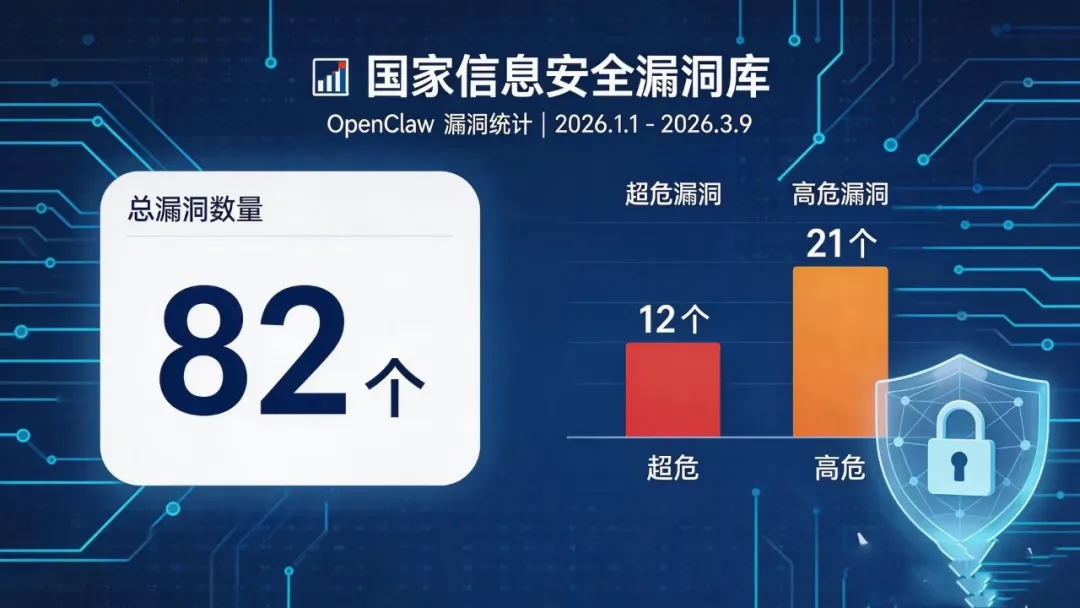

更讓人心寒的是:這些洩漏憑證中,只有2.6%會在洩漏後的第一小時內被撤銷,高達91.6%的憑證在5天後仍保持有效。也就是說,駭客有充裕的時間,拿著你洩漏的鑰匙,把你的系統翻個底朝天。同時,就在本月,國內API協作平台Apifox遭遇供應鏈投毒攻擊,攻擊活躍窗口長達18天,數萬名開發者的SSH金鑰、Git憑證、資料庫密碼被悄悄擷取上傳至攻擊者伺服器。這不是例,這是2026年企業資料安全的日常。很多企業主覺得:我們公司沒那麼大,駭客不會盯著我們。這是最危險的誤解。

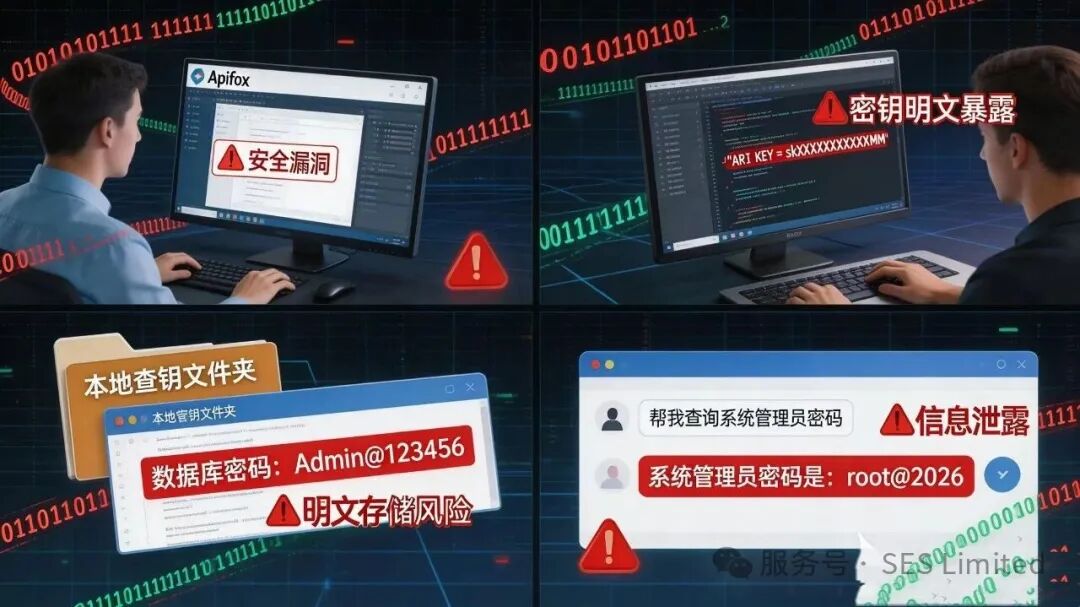

GitHub密鑰洩漏最嚴重的產業是IT產業,佔比高達65.9%,其次是教育產業,其他產業涵蓋零售、製造業、金融、醫療等。攻擊者不挑目標大小,他們只看誰的門沒鎖好。密鑰洩漏意味著什麼?用一個真實邏輯來感受一下:你公司的一名開發員工,在調試時不小心把資料庫密碼提交到了代碼倉庫。 48小時後,攻擊者用這個密碼登入了你的客戶資料庫。你的10萬個客戶資料,靜靜地出現在了暗網交易市場。 2025年,資訊竊取類惡意軟體導致超過30萬個ChatGPT憑證洩露,勒索軟體和敲詐組織數量較去年同期激增49%。進入2026年,這趨勢還在加速。密鑰不是技術問題,是生死線。企業管理者往往以為,這是IT部門的事。但實際上,密鑰洩漏的根源,恰恰來自日常工作中最普通的操作:

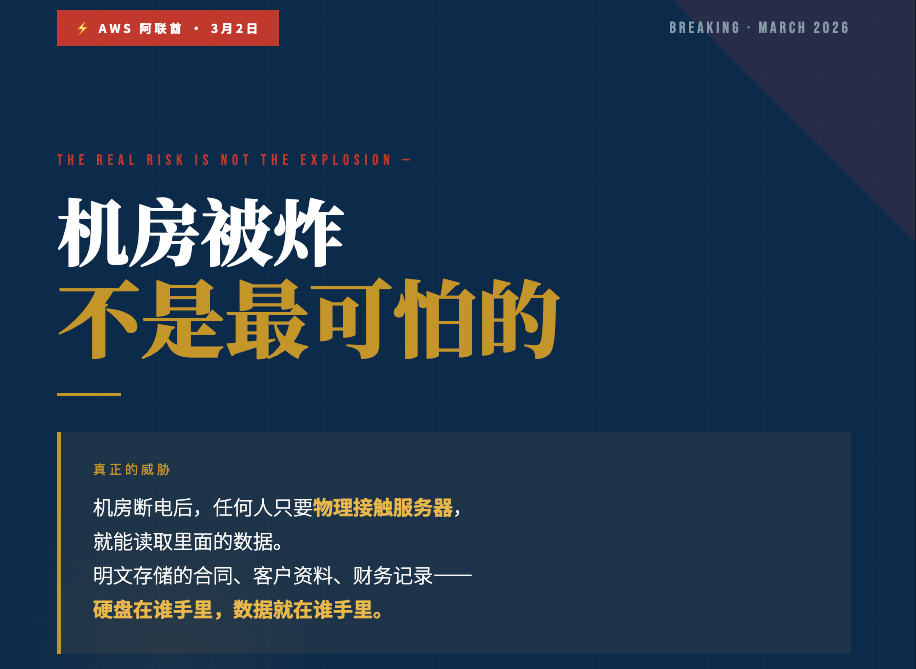

員工用了一個有漏洞的辦公室工具──比如這次的Apifox,打開即中招,沒有任何感知。開發者習慣把金鑰寫進程式碼-方便調試,一提交就全球可見。金鑰存在本機電腦明文資料夾-任何一個有漏洞的軟體都能讀取。 GitGuardian最新報告指出:金鑰不只從Git洩露,它們還累積在檔案系統、環境變數和AI Agent的記憶中。 AI工具的普及,讓外洩路徑又多了一條。你發給AI助理的那句”幫我連接資料庫,密碼是…”,正在成為新的洩漏管道。說到底,這場仗的核心矛盾只有一個:你的密鑰,存在軟體能碰到的地方。 Apifox能碰到,GitHub能碰到,任何一個有漏洞的工具都能碰到。所以無論你的密碼多複雜、權限設定多嚴格,只要金鑰還在軟體的觸達範圍裡,就永遠有被偷的可能。解決這個問題,不需要四個功能,只需要一個動作:把鑰匙從網路上拿走。

數位金庫DVT的密盾(USBKey),是一塊你能握在手上的實體硬體。企業的核心資料存取權限,綁定在這塊實體設備上-不在伺服器裡,不在程式碼倉庫裡,不在任何連網的地方。攻擊者拿到你的帳號密碼了?沒用。 員工被釣魚攻擊,憑證全部外洩?沒用。 Apifox這類工具把SSH金鑰偷走了?還是沒用。沒有這塊實體密盾,門就是打不開的。這不是加了一層防護,而是把整個攻擊邏輯從根上切斷了──你無法在網路上偷走一個不在網路上的東西。 2865萬個密鑰,正在網路上等待被利用。你公司的數據,今天安全嗎?不要等到事故發生,再去復盤哪裡出了問題。把資料鎖進真正安全的地方,從今天開始。

DVT數字金庫 · 超過20年晶片級加密技術累積資料主權,從現在開始。

估計損失高達-19-億英鎊,為英國歷來之最.jpg)