這兩週,科技圈只有一件事。

深圳騰訊大樓門口,千人排隊等工程師幫自己裝一隻「龍蝦」。 A股「龍蝦概念股」集體漲停。馬化騰凌晨發朋友圈,連中國工程院院士都在兩會上感嘆:養龍蝦這麼火,連馬化騰都沒想到。

這隻叫做OpenClaw的開源AI智能體,圖示是一隻紅色龍蝦,正以前所未有的速度,成為每個人電腦裡的「數字員工」。

它能幫你整理文件、自動寄郵件、搶票、寫程式碼、管理日曆……7×24小時不眠不休,聽起來很美好。但在所有人都在問「龍蝦能幫我幹嘛」的時候,幾乎沒有人在問另一個問題:

龍蝦操作的那些文件和數據,存在哪裡?安全嗎?

一、龍蝦要工作,就必須拿到「最高權限」

OpenClaw的工作原理,決定了它必須是一個「權力極大」的存在。

•它需要讀取你的檔案系統,才能整理檔案。

•它需要存取你的信箱,才能幫你回郵件。

•它需要呼叫你的瀏覽器,才能幫你搜尋和操作網頁。

•它需要連結你的企業系統,才能幫你處理工作流程。

換句話說,為了讓龍蝦「真正工作」,你必須把鑰匙交給它——而且是所有房間的鑰匙。這在技術上叫做「系統級最高權限」。一旦出問題,損失的不是某一份文件,而是你電腦裡的所有東西。

二、工信部的警告,說了什麼

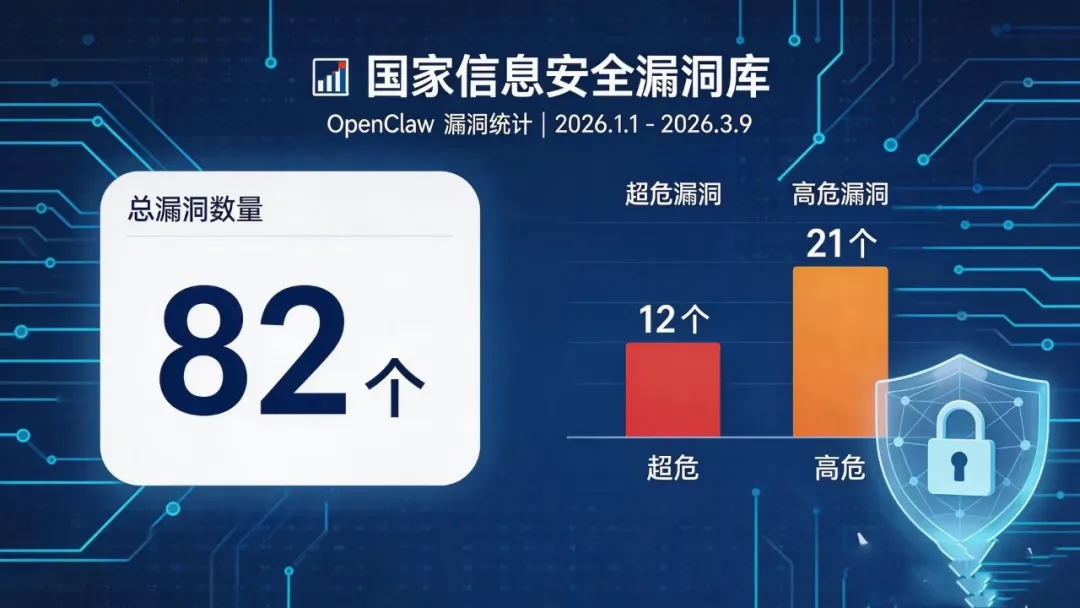

3月8日,工信部網路安全威脅及漏洞資訊共享平台正式發布高風險風險預警,直指OpenClaw在預設或不當配置下有嚴重安全風險,話題當天登上熱搜。這不是危言聳聽。根據第三方監測數據,全球已有超過23萬例OpenClaw公網暴露實例,其中約8.78萬例存在資料洩露,約4.3萬例有個人識別資訊暴露。中國的暴露實例數量位居全球第一,超過7.5萬例。

國家資訊安全漏洞庫的統計數據更直接:僅從今年1月到3月9日,已採集OpenClaw相關漏洞82個,其中超危險漏洞12個,高風險漏洞21個。

國家網路應變中心點名了四類核心風險:

•提示字注入攻擊

•誤操作刪除重要數據

•功能插件被植入惡意程式碼

•金融、能源等關鍵產業核心業務資料外洩風險

注意最後一條:金融、能源等關鍵產業。如果你的企業恰好在這些領域,或手握客戶隱私資料、商業機密、合約文件——你面臨的風險,比一般用戶高出不只一個量級。

三、「我已經有軟體加密了」——這句話為什麼不夠

很多企業的IT負責人會說:我們有文件加密,有存取控制,資料是安全的。聽起來很有道理。但在AI Agent的威脅模型面前,這個邏輯有一個致命的漏洞。軟體加密的工作方式是:把金鑰存在系統記憶體裡,需要的時候調出來解密檔案。但如果OpenClaw已經在你的作業系統內部運行,並且擁有系統級權限,它訪問內存裡的密鑰,和你自己訪問,沒有任何區別。更直白地說:軟體加密保護的是「外面的人」進不來。但龍蝦已經在裡面了。就好像你在保險箱裡鎖了很多重要文件,但保險箱的密碼就寫在保險箱外面的便利貼上——任何已經進入房間的人,都能打開它。

四、養蝦先建池-資料安全的底層邏輯

我們提出一個概念:養蝦先建池。龍蝦是先進的生產力工具,我們不反對用它。但在把最高權限交給AI Agent之前,企業需要先回答一個問題:如果AI Agent被攻擊、被劫持、或者出現誤操作,你的核心數據,有沒有一道它突破不了的防線?這道防線,不能建在軟體層,因為軟體層已經在AI Agent的控制範圍內了。它必須建在更底層——硬體層。硬體加密的核心原理是:加密和解密操作由獨立的實體金鑰,完成無論上層的軟體系統發生什麼事——被攻擊、被入侵、被AI誤操作——攻擊者拿到的,都只是一堆無法解密的密文。數據在那裡,但讀不出來。

五、我們在做的事

Digital Vault(數字金庫)是我們針對企業級資料安全場景開發的硬體加密雲端儲存方案。核心技術是一塊搭載國密演算法(SM2/SM3/SM4)和AES-256雙軌加密的PCIE硬體晶片,配合獨立的USBKey硬體密盾,實現金鑰的全程硬體級保護。你的資料在進入儲存之前,就已經被硬體晶片加密了。沒有實體密盾,任何軟體、任何AI Agent、任何遠端攻擊,都無法解開這層加密。

如果你是企業的IT負責人、CTO、或對資料安全有顧慮的管理者,歡迎掃碼聯絡我們,取得企業AI時代資料安全評估方案(免費)。

DVT數字金庫 · 超過20年晶片級加密技術累積資料主權,從現在開始。

估計損失高達-19-億英鎊,為英國歷來之最.jpg)